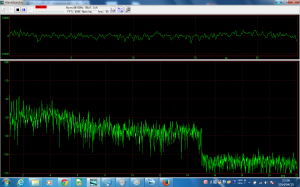

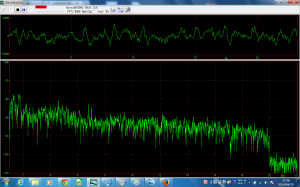

最近TOKYO MXの音がやけにシャリシャリするなーと感じていたのでチェックしてみたらハイカット周波数が15kHzから20kHzに引き上げられていました。ちょうど手元にリトルバスターズ1期の録画があったので、変更のタイミングを追ってみた所、2013年5月16日~5月23日の間で変更がされたようです。

このハイカット周波数の比較は結構難しくて、作品によっては納品されたテープの時点で既にハイカットされている場合もあり、その場合は放送局のエンコーダーが20kHzになっていたとしても15kや16kに見える事もよくあります。

しかし今回の場合、同じ作品で、しかも1週違いの放送で違うので放送局側のエンコーダー設定を変更した可能性はとても高いです。

MXは現在常時マルチ構成を行っていますが、それに向けた設定変更によるものなのかもしれませんが、シャリシャリな音が好きな私としてはとても嬉しい話です。ただ今回ハイカットを上げたものの、ビットレートはそのまま?(調べてないので憶測で失礼します)なのか、シャリシャリ部分が荒れてる気もして、一概に良いとは言えない気もします。